windows iis server에 ssl 을 구성하고 ssl 을 체크해보면 RC4 부분이 사용으로 나온다

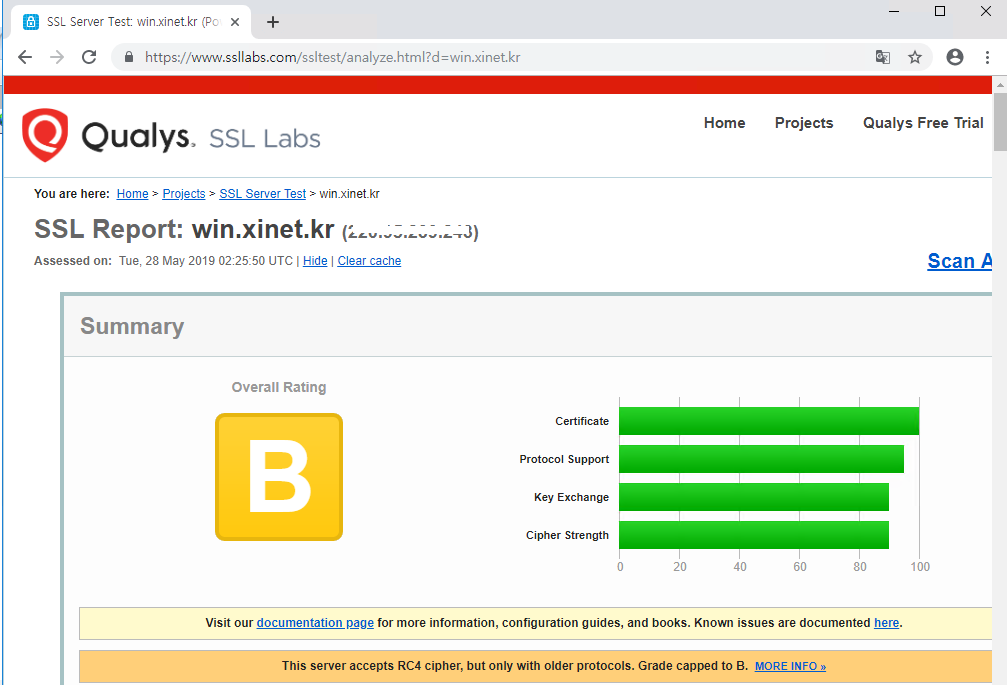

이때문에 sslabs에서 체크를 해보면 B등급을 받는다.

B등급을 받은 부분을 살펴보시 RC4를 써서 나타나는 부분이였다

그럼 RC4는 무엇인가?

RC4 암호화는 1987년 설계된 스트림 암호이다. 하지만 취약점이 발견되고 암호의 복잡도가 복잡하지 않아서

해커의 대상이 될수도 있다.

기본적으로 Windows 2008 R2 및 그 이후에 나오는 버전들은 확인해보면 SSLv3 및 RC4 를 기본적으로 사용한다

사용하지 않는 방법은 보안업데이트 패치를 제공한다

Microsoft 보안 공지: RC4를 사용하지 않도록 설정에 대한 업데이트

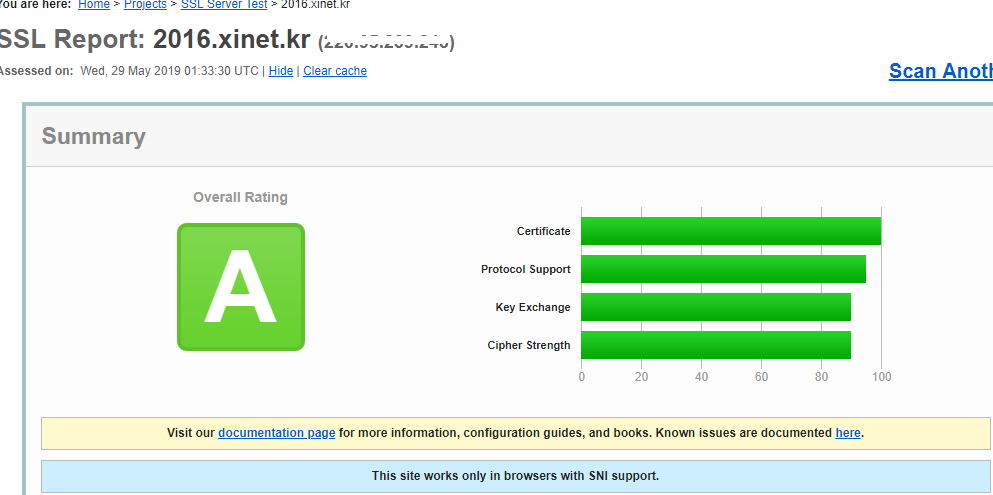

우선 기본 Windows SERVER에 iis 구성하여 ssl 구성했을때 ssllabs에서 평점을 확인해보자

B등급을 받은것을 확인할수 있다.

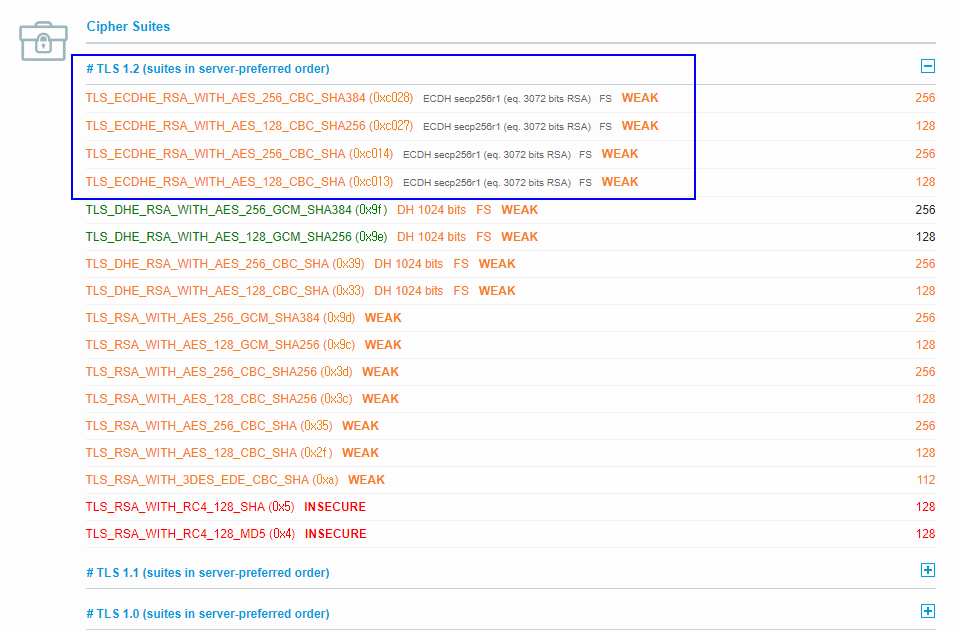

그럼 왜 B등급을 받았을까 좀더 자세한 내역을 보자 빨간색으로 나오는 부분 RC4가 기본 YES으로 되어있다.

Cipher suties 에서 TLS 1.2 의 값을 보년 WEAK 라고 표시됩니다.

그럼 이제 패치를 진행해서 RC4를 사용하지 않게 구성해보고 SSL 을 평가해보자

SSLv3 DISABLE

|

1 2 3 4 5 6 7 8 9 |

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "Enabled"=dword:00000000 |

RC4 ciphers DISABLE

|

1 2 3 4 5 6 7 8 9 10 11 12 |

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 128/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 40/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 56/128] "Enabled"=dword:00000000 |

위 2가지를 한번에 레지스터를 이용해서 수정해보자 아래 파일을 다운로드 후 압축 해제 후 실행하면 된다

DisableSSLv3AndRC4.reg_ 다운로드

만약 레지스터를 수정이 안되면 아래 부분 업데이트 진행 후 진행하면 된다

Microsoft 보안 공지: RC4를 사용하지 않도록 설정에 대한 업데이트

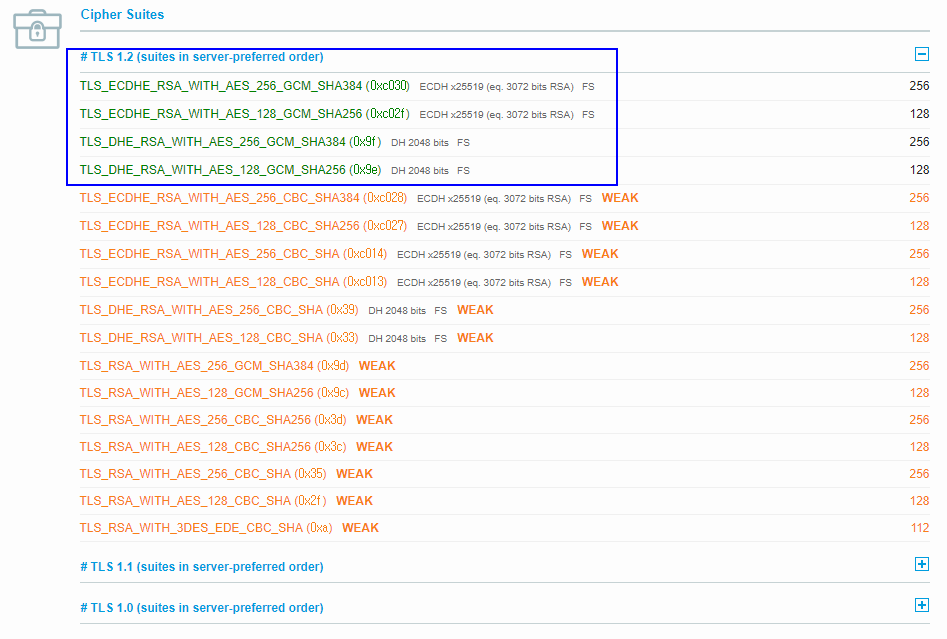

자 이제 다시 ssllabs를 통해서 평가를 받아보자

레지스터를 수정 후 확인해보니 A 등급을 받은것을 확인 할 수 있다.

RC4 부분이 기본 YES였는데 No로 되어있는 것을 확인할 수 있다.

Cipher Suties 도 값이 변하된것을 확인 할 수 있다.

apache나 nginx는 최근 빠르게 업데이트 등을 지원해서 TLS 1.3까지 지원하는데 윈도우는 아직까지 지원 계획이 없고

apache나 nginx는 최근 빠르게 업데이트 등을 지원해서 TLS 1.3까지 지원하는데 윈도우는 아직까지 지원 계획이 없고

기존값에서는 취약점 부분이 그대로 노출되는 상황이 발행한다. 물론 TLS 1.2만 사용하게되면 오래된 기기나 브라우저등은

접속할수 없는 환경이 구성되서 기본값으로 두어겠지만 좀더 발빠르게 움직였으면 하는 바램이네