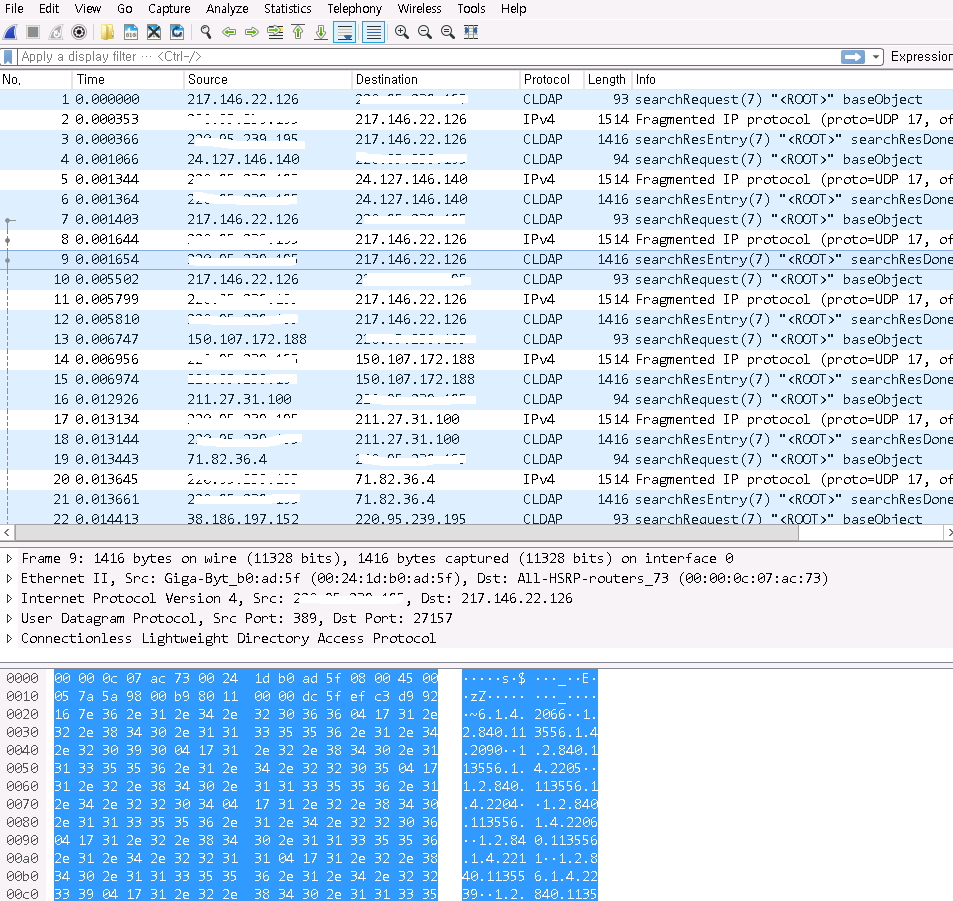

윈도우 서버에서 A/D를 사용하는 서버에는 CLDAP 프로토콜 취약점이 발생한다.

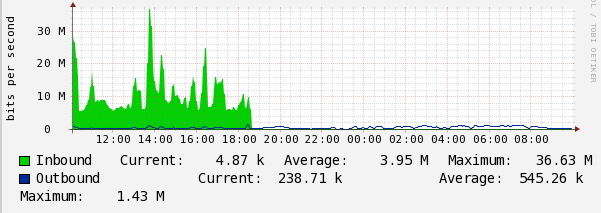

관리하고 있는 서버가 A/D서버인데 특별하게 운용되는게 없는데 트래픽이 많이 발생하였다

확인을 해보니 UDP 389로 패킷이 오가는것을 확인할 수 있었다

해당 포트를 방화벽에서 차단하니 정상적으로 서비스 운용 / 회선 사용량이 최대 30Mbps 였다가 방화벽 차단 후

0.1k 이내료 사용

CLDAP ReDDoS 공격은 주로 Windows 서버의 Active Directory 취약점으로 발생되며, 이러한 공격을 예방하려면 먼저 389번과 636번 포트를 제한해야 한다